« Quand un agent Salesforce Agentforce délègue une escalade au service IT à un agent ServiceNow ITSM, sans code custom, sans intégration spécifique : c’est A2A en production. » En avril 2026, 150+ organisations utilisent le protocole A2A en production, dont Salesforce, SAP, ServiceNow, AWS, Microsoft, IBM et Deutsche Bank. Le protocole a été lancé par Google il y a tout juste un an, transféré à la Linux Foundation en juin 2025, et constitue désormais le standard de fait pour la communication inter-agents en entreprise.

Pourtant, beaucoup d’organisations qui industrialisent leurs agents IA confondent encore A2A avec MCP, ou pensent que c’est un « truc Google ». Cet article clarifie tout : à quoi sert A2A, comment ça fonctionne techniquement, pourquoi votre cabinet de conseil ou votre éditeur SaaS doit s’en soucier dès aujourd’hui.

Cet article approfondit le pilier MCP, A2A, function calling, RAG : architecture des agents IA expliquée et complète notre guide sur MCP.

En bref

- A2A (Agent2Agent) est un protocole open-source pour faire communiquer des agents IA entre eux, indépendamment du framework ou du fournisseur sous-jacent.

- Lancé par Google le 9 avril 2025, transféré à la Linux Foundation en juin 2025, version 1.2 stable en avril 2026.

- 150+ organisations en production : AWS, Cisco, Google, IBM, Microsoft, Salesforce, SAP, ServiceNow, Deutsche Bank.

- Complémentaire à MCP, pas concurrent : MCP connecte les agents aux outils, A2A connecte les agents entre eux.

- Architecture client-remote basée sur JSON-RPC 2.0, avec Agent Cards comme document de découverte.

- Support natif intégré dans Google ADK, LangGraph, CrewAI, LlamaIndex Agents, Semantic Kernel, AutoGen.

- Pour structurer votre stratégie multi-agents A2A en entreprise, Proactive Academy propose une formation aux agents IA et protocoles d’interopérabilité.

Pour comprendre pourquoi A2A compte, regardons un cas concret qui touche les éditeurs et cabinets de conseil.

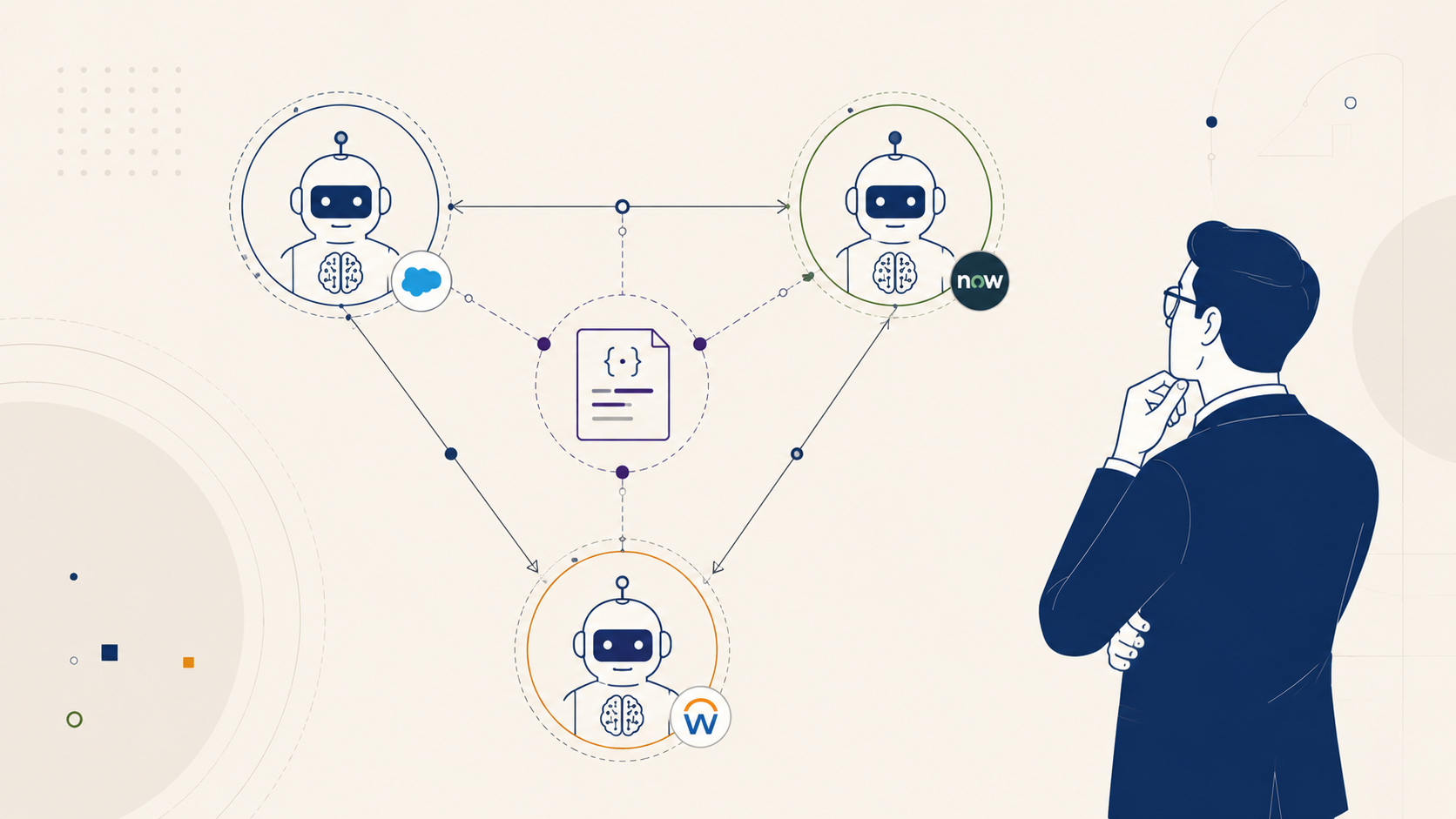

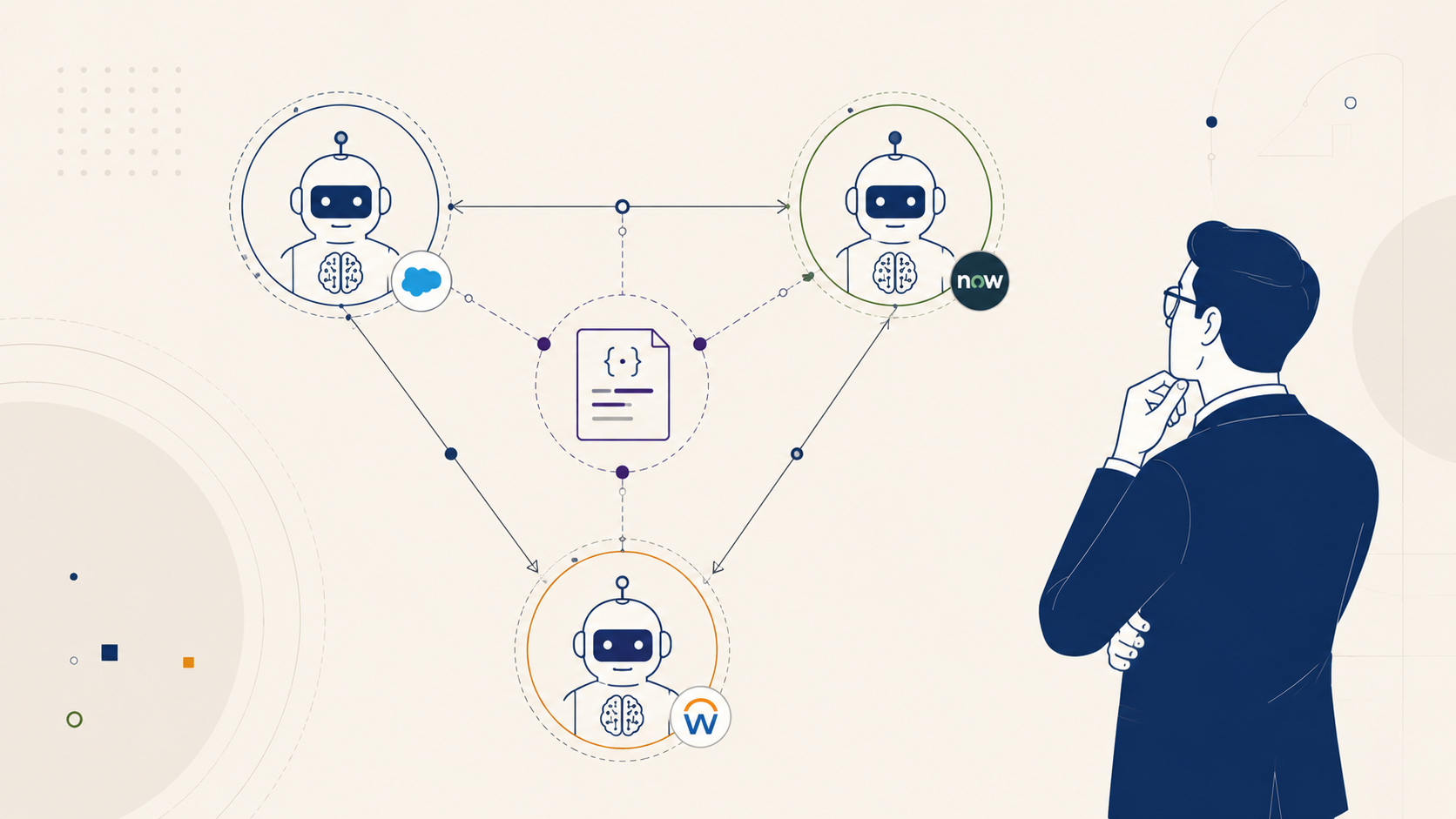

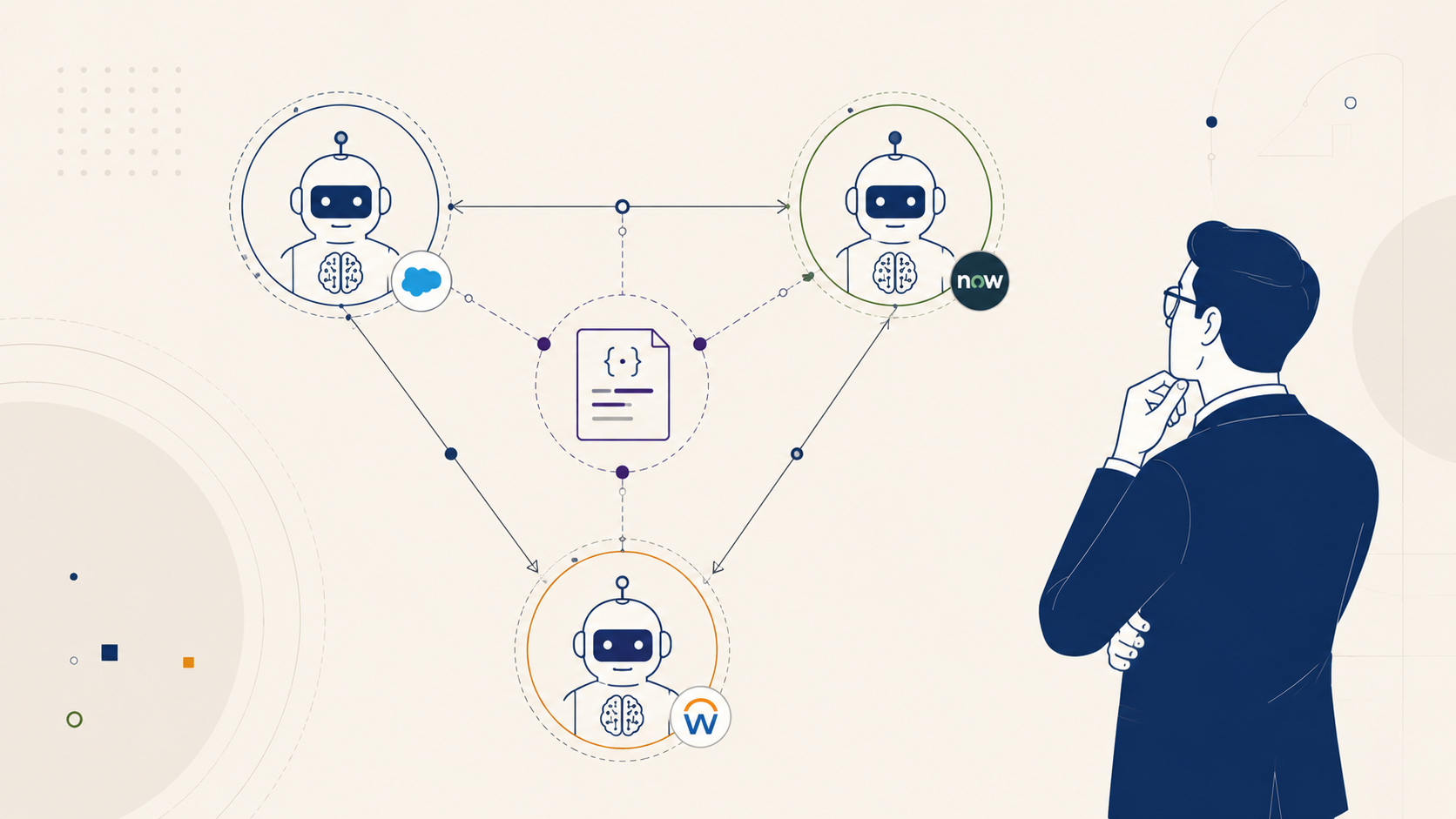

Imaginez un workflow client critique pour vos comptes ETI : un employé signale un problème technique via Salesforce Service Cloud. Le ticket doit être pris en charge par un technicien ServiceNow, qui constate qu’il faut commander un nouvel équipement, et qu’une demande d’achat doit être créée dans Workday.

Avant A2A, ce workflow nécessitait 3 intégrations point-à-point (Salesforce ↔ ServiceNow, ServiceNow ↔ Workday, Salesforce ↔ Workday) avec du code custom à maintenir, des API spécifiques à chaque éditeur, des risques de désynchronisation, et des semaines de développement.

Avec A2A, les agents IA des trois plateformes se parlent via un protocole standard. Pas de glue code. Pas de connecteurs sur mesure. Le ticket est créé, qualifié, routé, équipé et clos en autonomie inter-agents.

Pour un cabinet de conseil ou un éditeur SaaS qui sert des dizaines de clients, chaque client a sa propre stack. Certains sont sur Salesforce, d’autres sur HubSpot. Certains sur ServiceNow, d’autres sur Jira. Certains sur Workday, d’autres sur SAP SuccessFactors.

Construire des intégrations spécifiques à chaque stack est insoutenable financièrement. A2A change ça : si vos agents respectent le protocole, ils communiquent avec n’importe quel agent compliant chez vos clients, sans intégration sur mesure.

Selon Salesforce officiel : « Custom integrations can bridge the gap, but they don’t scale cleanly across systems. A2A gives agents a common way to interact ». L’éditeur a parfaitement résumé l’enjeu.

A2A a été annoncé par Google le 9 avril 2025 au Google Cloud Next. Selon Google Developers Blog : « Today, we’re launching a new, open protocol called Agent2Agent (A2A), with support and contributions from more than 50 technology partners ».

Selon le communiqué officiel Linux Foundation du 9 avril 2026 :

Trois grandes plateformes cloud ont intégré A2A nativement : Azure AI Foundry (Microsoft), Amazon Bedrock AgentCore (AWS) et Google Cloud (Vertex AI / Gemini Enterprise Agent Platform).

Selon TheNextWeb (avril 2026), le support A2A est désormais embarqué dans :

Pour les équipes qui choisissent un de ces frameworks, A2A est natif : pas de code supplémentaire pour exposer ou consommer des agents A2A.

L’architecture A2A est volontairement minimaliste. Trois concepts suffisent : client-remote, Agent Cards, tasks.

Selon la spécification officielle A2A, le protocole définit deux rôles :

Concrètement, un agent peut être les deux selon le contexte. Un agent Salesforce qui délègue une tâche IT à ServiceNow est client pour cette tâche. Mais il devient remote quand un autre agent lui délègue une qualification de lead.

Selon Salesforce : « Its internal logic remains opaque ; the protocol defines how agents communicate, not how they think ». C’est essentiel : aucun agent ne doit exposer sa logique interne pour collaborer.

Chaque agent A2A publie un Agent Card à l’URL standard /.well-known/agent.json (ou agent-card.json selon les versions). C’est un document JSON qui décrit :

Selon RapidClaw (mai 2026) : « Agent Card — a JSON document served at /.well-known/agent.json describing skills, inputs, outputs, auth, and SLAs ».

Innovation A2A v1.2 : les Signed Agent Cards avec signatures cryptographiques pour vérification d’identité. Cela résout un problème de confiance majeur : comment vérifier qu’un Agent Card est bien émis par l’organisation qui prétend l’émettre.

Une task A2A comprend :

pending → in-progress → completed / failed / canceledLe client peut suivre l’évolution en temps réel via Server-Sent Events (SSE), ce qui permet des tâches longues (recherche profonde, analyse multi-étapes sur plusieurs heures).

A2A utilise JSON-RPC 2.0 comme format de message, transporté sur HTTPS. Selon Galileo : « A2A est construit sur des technologies web familières (HTTP/HTTPS, JSON-RPC 2.0) ». C’est volontaire — l’objectif est d’utiliser les standards web déjà maîtrisés par les équipes IT (sécurité, monitoring, observabilité).

C’est la confusion la plus fréquente. Levons-la clairement.

Selon Google Developers Blog : « A2A is an open protocol that complements Anthropic’s Model Context Protocol (MCP), which provides helpful tools and context to agents ».

MCP et A2A résolvent deux problèmes distincts :

| Aspect | MCP | A2A |

|---|---|---|

| Question résolue | Comment connecter un agent à ses outils ? | Comment faire collaborer plusieurs agents ? |

| Acteurs | Agent ↔ outil (CRM, base, API) | Agent ↔ Agent (Salesforce ↔ ServiceNow) |

| Origine | Anthropic (nov 2024) | Google (avril 2025) |

| Gouvernance | Linux Foundation (déc 2025) | Linux Foundation (juin 2025) |

| Format | JSON-RPC 2.0 + stdio/SSE | JSON-RPC 2.0 + HTTPS/SSE |

| Découverte | Tools, Resources, Prompts | Agent Cards |

| Cas d’usage typique | Agent + Slack + GitHub + Drive | 3+ agents qui coopèrent |

Selon DEV Community (avril 2026) : « In practice, MCP and A2A are used together. Individual agents access their tools and data via MCP, while task delegation and result sharing between agents happens through A2A ».

Concrètement, dans une architecture moderne :

Les deux protocoles, ensemble, forment la stack d’interopérabilité agents IA de 2026.

Pour un cabinet de conseil ou un éditeur SaaS multi-clients, A2A débloque des cas d’usage qui étaient économiquement non viables avant 2025.

Selon Atlan (avril 2026) : « A high-level orchestrator agent breaks a complex request into sub-tasks and delegates each to the most capable specialized agent, regardless of which vendor built it ».

Cas type pour un cabinet de conseil :

Chacun de ces agents existe déjà chez l’éditeur. Vous n’avez rien à intégrer côté éditeur, vous orchestrez via A2A.

Si vous êtes un éditeur SaaS, A2A vous permet de proposer votre agent comme service interopérable dans les architectures multi-agents de vos clients.

Concrètement : votre agent expose son Agent Card public. N’importe quel client peut le découvrir et le brancher dans son orchestrateur A2A. Votre offre devient nativement compatible avec Salesforce Agentforce, Microsoft Copilot, Google Vertex AI, etc.

Pour les éditeurs B2B, c’est un changement structurel : votre roadmap d’intégrations passe de N intégrations à construire à 1 protocole à respecter.

Pour les MSP (Managed Service Providers) qui gèrent des dizaines de clients : A2A permet à votre agent superviseur de coordonner des actions sur les stacks de chaque client sans avoir à connaître les détails internes.

Votre agent envoie des tâches A2A vers les agents installés chez vos clients. Chaque agent client traite la tâche dans son contexte, retourne les résultats, sans exposer la logique métier interne. Vous gardez la coordination centralisée, vos clients gardent leur souveraineté.

A2A supporte plusieurs mécanismes d’authentification, du plus simple au plus renforcé :

Selon Galileo (janvier 2026) : « A2A est conçu pour supporter l’authentification enterprise-grade et l’autorisation, avec parité avec les schémas d’authentification d’OpenAPI ».

Les Signed Agent Cards résolvent un problème de confiance critique. Selon Linux Foundation (avril 2026) : « Features include Signed Agent Cards for cryptographic identity verification ».

Avant Signed Agent Cards : vous ne pouviez pas vérifier qu’un Agent Card prétendant venir de Salesforce était bien émis par Salesforce. Maintenant : signature cryptographique, vérification d’identité de domaine, traçabilité.

Selon Linux Foundation : « The introduction of the Agent Payments Protocol (AP2) enables secure, agent-driven transactions, with more than 60 organizations across payments and financial services already supporting the initiative ».

AP2 étend A2A pour les transactions financières inter-agents, avec preuve cryptographique du consentement utilisateur. C’est l’évolution majeure pour les cas d’usage e-commerce, paiement B2B et finance régulée.

Pour une organisation qui déploie A2A en production, 5 bonnes pratiques :

Trois scénarios selon votre profil et votre maturité.

Étape 1 : auditer votre architecture agents actuelle. Combien d’agents en production, quels frameworks, quelles APIs externes ?

Étape 2 : choisir un framework A2A-natif (Google ADK, LangGraph, CrewAI…). Si vous démarrez avec vos agents, choisissez nativement compatible.

Étape 3 : publier les Agent Cards de vos agents principaux. Documenter capabilities, auth, modalities.

Étape 4 : promouvoir auprès de vos clients. « Nos agents sont nativement compatibles A2A » devient un argument commercial différenciant.

Coût type : 15-40 K€ pour exposer 3-5 agents avec gouvernance correcte. ROI : élimination des intégrations sur mesure côté éditeur.

Étape 1 : cartographier la stack de vos clients prioritaires. Quels éditeurs A2A-compatibles utilisent-ils ?

Étape 2 : développer un agent orchestrateur central dans votre framework de choix (ADK, LangGraph…).

Étape 3 : connecter votre orchestrateur aux Agent Cards de vos clients via A2A. Bénéfice immédiat : workflows transverses sans intégration custom.

Étape 4 : capitaliser sur l’expertise A2A comme service à valeur ajoutée.

Coût type : 30-80 K€ pour mettre en place l’orchestrateur initial. ROI : réduction massive du coût de mise en place de workflows transverses.

Étape 1 : auditer les agents internes existants. Lesquels sont déjà A2A-compatibles ? Lesquels doivent être upgradés ?

Étape 2 : choisir une plateforme A2A (Azure AI Foundry, Amazon Bedrock AgentCore, Google Vertex AI / Gemini Enterprise) ou self-host avec Google ADK.

Étape 3 : exposer les Agent Cards en interne dans un catalogue gouverné.

Étape 4 : industrialiser sur 6-12 mois avec gouvernance d’entreprise (allow-lists, audit, monitoring).

Coût type : 100-300 K€ pour une stack A2A d’entreprise complète sur 12 mois.

Soyons honnête sur ce que A2A ne fait pas encore.

L’adoption A2A est forte chez les éditeurs US (Salesforce, ServiceNow, Workday, Microsoft). Côté français et européen, c’est plus parcellaire. Mistral, Dust et les acteurs français ont commencé à adopter A2A mais ne sont pas encore au niveau d’intégration native de Salesforce.

Selon Atlan : « A2A standardizes how agents communicate and delegate tasks. It does not govern what agents know ».

Si vos agents Salesforce et ServiceNow ont des définitions différentes de « client actif » ou « ticket prioritaire », A2A ne résoudra pas vos contradictions sémantiques. Il faut une couche sémantique partagée (catalogue de données, ontologie, glossaire) au-dessus du protocole.

Chaque communication A2A est un appel HTTP. Pour des workflows à très faible latence (temps réel), cet overhead peut être significatif. Pour 95% des cas business B2B, c’est négligeable (centaines de millisecondes). Pour 5% de cas critiques (trading, gaming, contrôle industriel), benchmarker avant.

A2A demande de comprendre : architecture client-remote, Agent Cards, tasks, JSON-RPC, SSE, mécanismes d’auth. Comptez 5-7 jours de montée en compétence pour un développeur senior. Plus si l’équipe découvre les agents IA en même temps.

Le protocole évolue. Breaking changes possibles entre versions majeures. Pinning de version + roadmap de migration trimestrielle recommandés en production, comme pour MCP.

L’investissement formation A2A est plus court que sur les frameworks complets, car le protocole est volontairement minimaliste.

Le tech lead ou architecte solutions doit maîtriser le client-remote model, la conception d’Agent Cards, l’intégration avec un framework A2A-natif (ADK, LangGraph, CrewAI), la gouvernance et la sécurité. Comptez 3-5 jours de formation.

Le développeur doit savoir exposer un agent A2A, le consommer depuis un autre agent, gérer les tasks longues avec SSE, implémenter l’auth. Comptez 2-3 jours de formation.

Le DSI ou Chief Data & AI Officer doit comprendre la stratégie multi-agents A2A, l’arbitrage build vs buy vs partner sur les agents A2A-compatibles, la gouvernance des Agent Cards en interne. Comptez 1 jour d’atelier stratégique.

C’est le périmètre de notre parcours formation aux agents IA et protocoles d’interopérabilité pour entreprises, avec adaptation sectorielle.

Non, jamais. Les deux protocoles résolvent des problèmes différents et sont conçus pour fonctionner ensemble. MCP connecte les agents à leurs outils, A2A connecte les agents entre eux. Une architecture moderne utilise les deux.

A2A est devenu le standard de fait en 2026. Pas de protocole concurrent significatif côté agents IA généralistes. Les acteurs majeurs (Google, Microsoft, AWS, Salesforce, ServiceNow, SAP, Cisco) y sont. Pour les nouveaux projets, démarrer sur A2A est le choix par défaut.

Oui, c’est exactement l’objectif du protocole. A2A est agnostique au LLM sous-jacent. Vous pouvez avoir un agent Claude qui délègue à un agent Mistral qui consulte un agent GPT, dans un même workflow A2A. C’est cette neutralité qui en fait un standard adopté par tous.

Au 1er mai 2026 : Google ADK (Agent Development Kit), LangGraph (LangChain), CrewAI, LlamaIndex Agents, Microsoft Semantic Kernel, AutoGen. Les frameworks non listés peuvent intégrer A2A manuellement via les SDK officiels.

Trois options matures :

Azure AI Foundry (Microsoft) : meilleure intégration M365 et Copilot Studio

Amazon Bedrock AgentCore (AWS) : meilleure intégration AWS et écosystème data

Google Cloud / Gemini Enterprise Agent Platform : créateur du protocole, intégration native la plus profonde

Le choix dépend de votre cloud principal existant. Pour les organisations sur 2 clouds, A2A facilite la coexistence.

Pour un cabinet de conseil 50-200 personnes qui veut industrialiser un orchestrateur multi-éditeur :

POC : 5-15 K€ sur 1 mois

MVP production : 30-80 K€ sur 3-6 mois

Industrialisation complète : 80-200 K€ sur 12 mois

OpEx mensuel : 2-10 K€/mois selon volume

ROI typique : amortissement en 6-12 mois grâce à la mutualisation des workflows transverses entre clients.

Cinq pièges identifiés sur les déploiements 2025-2026 :

Vouloir tout A2A-iser d’un coup : démarrez par 2-3 agents prioritaires

Négliger la couche sémantique : A2A ne résout pas la cohérence métier

Sous-estimer la sécurité : Signed Agent Cards et OAuth ne sont pas optionnels

Ignorer le versioning : pinning de version + roadmap migration

Confondre A2A et orchestration de tâches : A2A est un protocole, pas un framework d’orchestration

Selon le communiqué Linux Foundation d’avril 2026, la roadmap inclut :

Multi-protocole support : interopérabilité avec d’autres protocoles agents

Multi-tenancy d’entreprise : meilleur isolation pour les MSP

Semantic layer initiatives : couche sémantique partagée en cours de standardisation

AP2 expansion : extension paiements et finance

Industry-specific extensions : santé, banque, secteur public

Le standard est posé. Les évolutions seront incrémentales, pas révolutionnaires.

Pour aller plus loin avec les sources primaires :

Spécification officielle : a2a-protocol.org/latest/specification/

GitHub Linux Foundation : github.com/a2aproject/A2A

Annonce originale Google : developers.googleblog.com

Communiqué 1 an Linux Foundation : linuxfoundation.org

Guide officiel Salesforce : salesforce.com/agentforce/agent2agent-protocol

A2A est devenu en 12 mois la couche d’interopérabilité standard des agents IA en entreprise. Pour les cabinets de conseil et éditeurs SaaS qui servent plusieurs clients, c’est une opportunité structurelle : votre offre devient nativement compatible avec les agents Salesforce, ServiceNow, Microsoft, Workday et autres sans intégration sur mesure. Pour les grands groupes qui déploient des dizaines d’agents internes, c’est le protocole qui rend la coordination multi-agents économiquement viable. Le standard est posé, l’écosystème accélère, les évolutions seront incrémentales. Pour structurer cette transformation dans votre organisation, maîtriser les enjeux des agents IA en formation Qualiopi avec Proactive Academy reste le moyen le plus direct de passer de l’intention stratégique à l’architecture qui scale.

Laisser un commentaire